Integracja wideodomofonu SAFE z systemem inteligentnego budynku AMPIO Spis Treści Odbieranie komunikatu wciśnięcia przycisku wywołania przez serwer AMPIO: 2 1.1 Opis protokołu w serwerze AMPIO. 2 1.2. Przykład wdrożenia komunikatu http do serwera AMPIO w domofonie: 2 1.3 Powiązanie żądania HTTP GET dla przycisku wywołania: 3 1.4. Konfiguracja obiektu na serwerze Ampio w celu odebrania […]

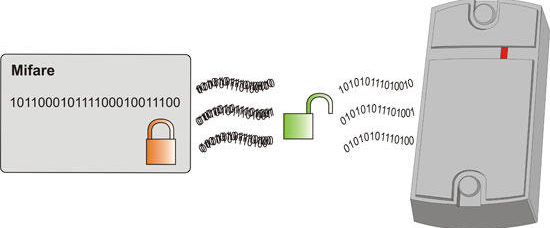

Technologia IronLogic Protected – zabezpieczenie przed kopiowaniem kart

Technologia IronLogic Protected – ogólna zasada działania Technologia Protected została zaprojektowana przez IronLogic w celu ochrony przed nieautoryzowanym kopiowaniem i nieautoryzowaną próbą zaprogramowania kluczy w kontrolerach. Ochrona przed kopiowaniem i nieskoordynowaną obsługą polega na wstępnej inicjalizacji czytników oraz identyfikatorów (kluczy Mifare 1K) tym samym tajnym kodem. Karta Obiektu IronLogic jest używana jako bank tajnego kodu […]

Twój pracodawca stosuje czytniki danych o obecności 2019. Czy to legalne, co na to przepisy RODO wyjaśnia ekspert

Twój pracodawca stosuje czytniki danych o obecności 2019. Czy to legalne, co na to przepisy RODO wyjaśnia ekspert Aleksandra Chatys z kancelarii JAMANO W liście obecności lub raporcie z elektronicznych kart dostępu w szczególności niedopuszczalne jest wskazanie przyczyny nieobecności pracownika w zakładzie pracy. Joanna Urbaniec / Polska Press Pracodawcy muszą zwrócić szczególną uwagę na […]

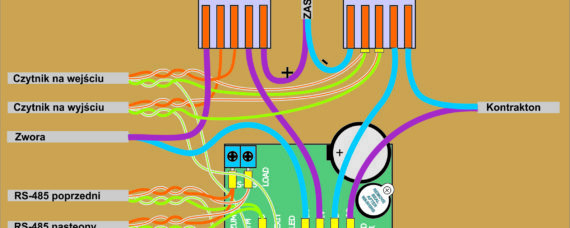

Wskazówki instalowania kontroli dostępu w sieci RS-485.

Wskazówki instalowania kontroli dostępu w sieci RS-485. Podczas instalacji kontroli dostępu w sieci RS-485, istnieje kilka typowych błędów montażowych, które są konsekwencją nieplanowanych prac i opóźniają uruchomienie obiektu. W celu ich wyeliminowania poniższe wskazówki są próbą uporządkowania schematów dla prawidłowej instalacji. Opiszemy najbardziej powszechne błędy instalatorów i wskażemy drogę, która może być niezwykle pomocna zarówno dla początkujących, jak i […]

Jak naprawić źle zaktualizowany kontroler Z5R-Web

Instrukcja oprogramowania kontrolera Z5R-WEB w trybie rozruchowym (awaryjnym) Tę operację należy wykonać w przypadku, gdy podczas standardowej aktualizacji wystąpiła awaria (np.: przerwa) i aktualizacja zakończyła się nie powodzeniem, wynikiem czego Z5R-WEB nie można pracować w sieci a jego adres IP nie może zostać odnaleziony. Kontroler Z5R-WEB posiada dwa pliki aktualizacji, pierwszy Z5RWEB_XXXX_factory.bin odpowiedzialny za […]

Słownik pojęć dla kontroli dostępu IronLogic

Przydatny słownik podstawowych pojęć w systemach kontroli dostępu, które mogą pojawić się podczas instalacji. Administrator – jest to osoba, która odpowiada za odpowiednie zarządzanie systemem kontroli dostępu w danym budynku, jednostce bądź na posesji. Do podstawowych i kluczowych zadań administratora kontroli dostępu należą m.in.: sprawowanie kontroli nad użytkownikami, zarządzanie uprawnieniami poszczególnych użytkowników należących do […]

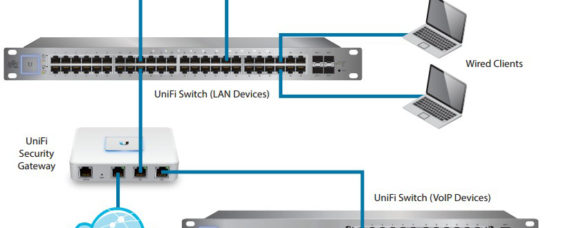

Integracja sieci opartej na protokole SIP oraz zastosowanie wideodomofonu SIP

Wideodomofon Safe IP z obsługą SIP daje użytkownikom nowe możliwości. Dzięki powszechnemu protokołowi wideodomofon SIP może połączyć się z urządzeniami innych producentów (domofonów SIP, telefonów IP, wideotelefonów IP, monitorów SIP, programów SIP, klientów mobilnych SIP , itp.). System IP może być obsługiwany za pośrednictwem IP-PBX, lub komunikować się z innym urządzeniem SIP bezpośrednio. S03P pozwala odebrać […]

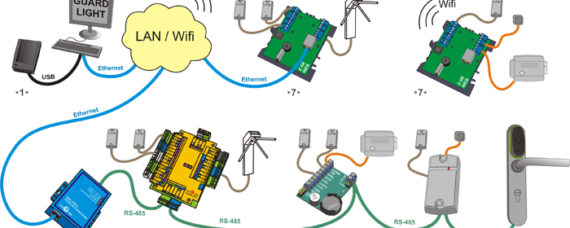

Autonomiczne systemy kontroli dostępu, czytniki oraz kontrolery

Głównym zadaniem systemu kontroli dostępu jest nadzorowanie przepływu (wejść oraz wyjść) ludzi pomiędzy danymi pomieszczeniami czy strefami. Można wyróżnić dwa główne rodzaje takich systemów – autonomiczne bądź sieciowe. Najczęściej stosowanym rozwiązaniem dotyczącym kontroli dostępu jest używanie czytników zbliżeniowych typu RFID. Kontrolery autonomiczne pozwalają na skonstruowania pełnowartościowego punktu kontroli dostępu, dzięki któremu zostanie zwiększone bezpieczeństwo i […]

Elektroniczne zamki basenowe

ELEKTRONICZNE ZAMKI BASENOWE Elektroniczne zamki basenowe stanowią proste w użytkowaniu i niezawodne zamknięcia szafek w przebieralni. Pozwalają one zabezpieczyć własność pozostawioną przez klientów w szatniach. Świetnie sprawdzają się również jako zabezpieczenie gablot w sklepach jubilerskich czy mebli biurowych. Różnorodne wielkości, kształty oraz design sprawiają, że urządzenia te doskonale wkomponowują się w każdą przestrzeń – zarówno […]

Urządzenia kontroli dostępu

URZĄDZENIA KONTROLI DOSTĘPU Wraz z biegiem czasu, ciągłym postępem oraz rozwijającą się technologią w świecie IP pojawia się coraz więcej nowych rozwiązań. Powstają one przede wszystkim po to, aby ułatwić życie człowiekowi, a także poprawić poziom bezpieczeństwa – a co za tym idzie zwiększyć komfort psychiczny. Potrzeba bezpieczeństwa jest jedną z najważniejszych w hierarchii potrzeb […]